Cada vez que ingresas una dirección de un sitio web en tu navegador, un sistema complejo traduce tu solicitud en una dirección numérica que las computadoras pueden entender. DNS es una parte esencial de este proceso, aunque muchos usuarios no se dan cuenta de que aquí es donde se encuentra una de las amenazas a su privacidad. Preguntas sobre fugas de DNS llenan foros y salas de chat, ya que este problema puede socavar nuestros esfuerzos por proteger nuestros datos. A continuación, exploraremos qué son las fugas de DNS, cómo pueden comprometer tu seguridad y anonimato, y, lo más importante, cómo prevenirlas.

¿Necesita proxies móviles?¡Cree un proxy ahora mismo!

¿Qué es DNS y cómo funciona?

DNS (Sistema de Nombres de Dominio) es un sistema que ayuda a tu computadora a localizar los sitios que deseas visitar en Internet. Cuando escribes el nombre de un sitio (por ejemplo, "google.com"), DNS lo convierte en una dirección IP numérica que las computadoras usan para comunicarse. Tu solicitud no se envía directamente al sitio de Google; en su lugar, primero se contacta con un servidor DNS que identifica la ubicación del sitio devolviendo su dirección IP. Este proceso de DNS actúa como la "guía telefónica" de Internet, dirigiendo a tu dispositivo sobre dónde enviar la solicitud. Cabe destacar que todos los datos sobre tus solicitudes son accesibles para el propietario del servidor DNS y tu proveedor de servicios de Internet, lo que puede desanonimizarte, determinar tu ubicación y usar los datos sobre ti para sus propósitos.

¿Qué es una fuga de DNS?

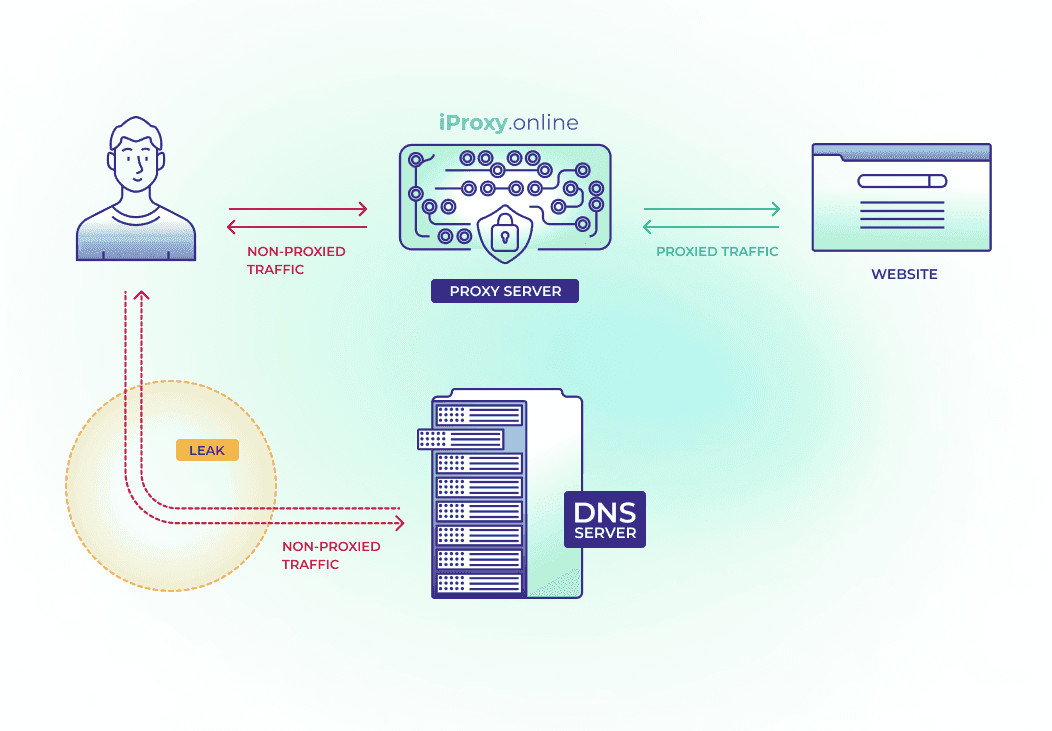

Cuando usas un proxy o una VPN, esperas que toda tu actividad en Internet sea anónima (con un proxy) y adicionalmente cifrada (con una VPN). Los proxies y las VPN suelen cumplir estas tareas, especialmente al dirigir tu solicitud al sitio de destino. Sin embargo, a veces, la solicitud de DNS puede viajar a través de una ruta no anónima y no cifrada, como si no se estuviera usando ningún proxy o VPN. Esto crea "huellas" durante la solicitud de DNS, lo que lleva a la filtración de datos sobre tu actividad en Internet. Si se detectan, estas huellas pueden resultar en que tu tráfico sea marcado como sospechoso y potencialmente bloqueado.

Una fuga de DNS ocurre cuando tus solicitudes de DNS (que deberían enviarse en nombre del servidor proxy o VPN) se enrutan a través de tu servidor DNS habitual, generalmente el servidor de tu ISP. Esta violación de privacidad permite al proveedor ver qué sitios visitas. Además, usar el servidor DNS de tu proveedor puede generar sospechas en el sitio de destino. Aquí hay algunas causas principales de fugas de DNS:

-

Configuración incorrecta del proxy o VPN: Si el proxy o la VPN no están configurados correctamente, es posible que no intercepten las solicitudes de DNS que, por defecto, se envían a través del ISP.

-

Uso de Wi-Fi público o un router vulnerable: En redes públicas, los atacantes pueden interceptar las solicitudes de DNS, haciendo que tu actividad en Internet sea vulnerable. Si se usa una VPN con la configuración correcta, esto puede ayudar a proteger tus datos. Sin embargo, en algunos casos, las solicitudes de DNS aún pueden redirigirse a servidores DNS falsos, lo que representa una amenaza adicional. Esto puede resultar en que te dirijan a sitios falsos en lugar de los legítimos, lo que puede usarse para robo de identidad o distribución de malware.

-

Clientes de VPN o proxies obsoletos o inestables: Algunos clientes de VPN o proxies antiguos o mal configurados pueden no dirigir las solicitudes de DNS a través de un canal cifrado. Por ejemplo, algunas VPN y proxies no admiten el nuevo estándar de direcciones IP: IPv6. Anteriormente, se usaban direcciones IPv4 de 32 bits (por ejemplo, 192.168.0.1), pero debido al número limitado de estas direcciones, se creó el estándar IPv6, que utiliza direcciones de 128 bits y permite que más dispositivos se conecten. Internet aún está en transición a este estándar. Cuando esto sucede, tus solicitudes de DNS pueden omitir la conexión segura de la VPN o proxy, arriesgando la filtración de datos, ya que las solicitudes se envían a través de Internet sin protección.

-

Uso de proxies DNS transparentes: En algunos casos, las aplicaciones o dispositivos pueden ignorar la configuración de la VPN y el proxy, enviando solicitudes de DNS directamente a través del proveedor, omitiendo el canal seguro de la VPN o proxy.

-

Configuración del software: Por ejemplo, Windows tiene una función llamada Smart Multi-Homed Name Resolution (SMHNR), que envía solicitudes de DNS a todos los servidores disponibles y usa el que responde primero, lo que puede provocar fugas de DNS. Además, la función Teredo integrada en Windows puede omitir la protección de la VPN y el proxy, ya que es un protocolo de túnel para trabajar con IPv4 e IPv6, lo que puede tomar precedencia sobre el tráfico cifrado.

-

Elección del servidor DNS por parte del proveedor de Internet: Algunos proveedores pueden configurar sus propios servidores DNS, mientras que otros pueden usar los servidores DNS de empresas matrices o proveedores externos, lo que dificulta el seguimiento de la ruta de las solicitudes de DNS. Esto crea riesgos adicionales, ya que los usuarios no siempre saben a través de qué servidor pasan sus solicitudes de DNS. Por ejemplo, si un usuario usa una VPN o proxy, pero las solicitudes de DNS se enrutan a través de los servidores estándar del proveedor, esto puede provocar fugas de datos, ya que el proveedor recibirá información sobre los sitios visitados.

-

Fugas de DNS y EDNS Client Subnet: Los clientes DNS modernos a menudo usan la extensión EDNS Client Subnet, que agrega información de tu subred a las solicitudes de DNS. Esto se hace para optimizar el enrutamiento y proporcionar contenido desde servidores cercanos. Sin embargo, esto también significa que tu dirección IP real o parte de ella puede quedar expuesta a terceros, incluso si estás usando una VPN. Incluso si no se usa EDNS Client Subnet, el servidor DNS en sí puede identificar tu dirección IP por la fuente de la solicitud. Normalmente, esta solicitud proviene del resolvedor DNS de tu proveedor de Internet, cuya configuración puede especificarse en tu router.

-

Geo-DNS: Muchos servicios grandes, como Instagram, usan Geo-DNS para dirigir a los usuarios a los servidores más cercanos a ellos. Cuando el servidor DNS recibe tu solicitud, determina tu ubicación según tu dirección IP y proporciona la dirección IP de un servidor optimizado para tu región.

Por ejemplo, si estás en Moscú, el servidor DNS de Instagram te dará la dirección IP de un servidor ruso. Sin embargo, cuando usas una VPN, tu tráfico HTTP pasa a través de una dirección IP diferente, por ejemplo, una alemana. Esto crea una discrepancia: la solicitud de DNS indica que estás en Rusia, mientras que la solicitud HTTP muestra que estás en Alemania.

¿Necesita proxies móviles?¡Cree un proxy ahora mismo!

¿Por qué son peligrosas las fugas de DNS?

Las diversas consecuencias de las fugas de DNS pueden afectar significativamente tu privacidad y seguridad en Internet. Aquí están las principales consecuencias:

-

Revelación del uso de proxy o VPN: Los sitios web y los servicios de terceros pueden comparar las solicitudes de DNS del usuario con su tráfico al sitio de destino. Si las solicitudes de DNS pasan a través de un servidor DNS regular mientras que el resto del tráfico se enruta a través de una VPN, se crea una discrepancia que puede indicar el uso de herramientas de enmascaramiento de tráfico. Como resultado, los servicios de terceros pueden notar que tu tráfico está intentando enmascararse.

-

Problemas de acceso al contenido: En países con acceso limitado a Internet, las fugas de DNS pueden permitir que los proveedores o agencias gubernamentales bloqueen el acceso a ciertos sitios, incluso si usas tecnologías para eludir estas restricciones, como las VPN. Esto limita tu libertad en Internet y dificulta el acceso a la información necesaria.

-

Detección de la ubicación del usuario: Si ocurre una fuga de DNS mientras intentas eludir restricciones geográficas (por ejemplo, al ver contenido disponible solo en países específicos), puede revelar tu ubicación real y bloquear el acceso a contenido restringido por región.

-

Violación del anonimato: Con una fuga de DNS, el proveedor de Internet puede ver qué sitios visitas, incluso si tu tráfico principal está cifrado. Esto significa que tu anonimato se verá comprometido y tus actividades en línea pueden ser rastreadas y analizadas.

-

Publicidad personalizada: Tus solicitudes de DNS pueden usarse para crear un perfil de tus intereses. Los proveedores pueden vender estos datos a empresas de marketing, lo que resulta en anuncios dirigidos basados en tus solicitudes de Internet. Esto reduce tu privacidad y te hace más vulnerable a campañas de marketing agresivas.

¿Cómo verificar si tu dispositivo tiene fugas de DNS?

Verificar si hay fugas de DNS es un paso esencial para proteger tu privacidad, especialmente cuando usas redes públicas o servicios de VPN. Existen numerosos métodos para detectar fugas de DNS en tu dispositivo. A continuación, se presentan los principales enfoques:

Servicios en línea para verificar fugas de DNS

Esta es la forma más sencilla de verificar si tienes una fuga de DNS. No es necesario descargar software; todo se hace directamente a través de tu navegador. Así es como funciona:

I. Visita uno de los sitios de prueba de fugas de DNS:

-

Whoer.net: Una herramienta versátil que verifica tu dirección IP, fugas de DNS y la seguridad de tu conexión. Ayuda a detectar si tu navegador está enmascarado y proporciona información detallada sobre tu conexión, incluida la ubicación y el uso de VPN. Este servicio también ofrece pruebas de WebRTC y fugas de DNS.

-

BrowserLeaks.com: Una herramienta en línea para verificar la privacidad y seguridad del navegador. El sitio ofrece varias pruebas para detectar fugas de IP, DNS, WebRTC, geolocalización y otras que podrían revelar información sobre el usuario. Ayuda a evaluar los niveles de privacidad y proporciona recomendaciones para la seguridad en línea.

-

DNSleak.com: Un sitio web sencillo que verifica si tus solicitudes de DNS se filtran a través de servidores ISP no seguros. Identifica rápidamente cualquier fuga y ofrece sugerencias para solucionarlas.

-

DNSleaktest.com: Una herramienta de prueba de fugas de DNS que ayuda a identificar qué servidores DNS están procesando tus solicitudes y detecta fugas de datos. El sitio ofrece una "prueba rápida" y una "prueba extendida" para un diagnóstico más profundo.

-

IPLeak.com: Un servicio para probar fugas de IP, DNS y WebRTC. Permite a los usuarios verificar qué datos pueden revelarse durante una sesión de Internet, incluso cuando se usan VPN o proxies. El sitio también ayuda a identificar si complementos como WebRTC, Flash o Java están revelando tu información y ofrece consejos para evitar estas fugas.

II. Ejecuta la prueba en el sitio web. Verifica qué servidores DNS están manejando tus solicitudes de Internet.

III. Después de completar la prueba, verás una lista de servidores DNS y sus direcciones IP.

Revisa los resultados:

Si la lista incluye los servidores DNS de tu proveedor de Internet habitual, tus solicitudes están omitiendo la VPN, y el ISP puede ver tus actividades.

Si la ubicación del servidor DNS coincide con la ubicación de la dirección IP, el enmascaramiento funciona correctamente, y tus solicitudes pasan a través de la VPN o proxy sin fugas.

Manejo de direcciones IP de servidores DNS:

-

Si no estás seguro de quién es el propietario del servidor DNS, puedes copiar su dirección IP.

-

Ve a whois.com y pega la dirección IP para averiguar quién es el propietario del servidor y dónde se encuentra.

De esta manera, puedes entender a través de quién pasan tus solicitudes de DNS y asegurarte de que tu privacidad no esté comprometida.

Importante: Cuando usas una VPN o proxy, tu ISP no puede ver qué sitios visitas (por ejemplo, Instagram), y los sitios web no pueden determinar tu ubicación, lo que te permite eludir sus restricciones. Sin embargo, ten mucho cuidado: toda tu actividad en Internet depende completamente de tu servicio de proxy. Si no es confiable o tiene una política poco clara, tus datos personales pueden verse comprometidos. Elige solo servicios confiables y seguros, ya que tu privacidad y seguridad dependen de esto.

¿Necesita proxies móviles?¡Cree un proxy ahora mismo!

¿Cómo prevenir las fugas de DNS?

Asegúrate de que tu proveedor de proxy o VPN admita protección DNS

Después de descubrir una fuga de DNS, lo primero que debes hacer es verificar si tu cliente de proxy o VPN tiene protección integrada contra fugas de DNS. La mayoría de las VPN confiables, como NordVPN, ExpressVPN o ProtonVPN, así como los clientes de proxy confiables, incluyen protección contra fugas de DNS en sus servicios. Si tu proveedor carece de esta función, considera cambiar de proveedor de VPN.

iProxy.online no solo garantiza un rendimiento rápido y confiable del proxy, sino que también ofrece un alto nivel de protección contra fugas de DNS. Con iProxy.online, obtienes flexibilidad y libertad en Internet, junto con la confianza de que tus datos están seguros. Esta es la solución ideal para aquellos que priorizan la privacidad y desean evitar fugas de DNS. Consulta nuestras preguntas frecuentes sobre la privacidad del cliente en esta página.

Cambia manualmente los servidores DNS

Si tu proxy o VPN no tiene protección integrada contra fugas o si no estás usando un proxy o VPN en absoluto, puedes cambiar manualmente los servidores DNS a unos más privados y seguros. Por ejemplo, considera usar DNS de servicios como Cloudflare (1.1.1.1) o Google (8.8.8.8). Esto reduce la probabilidad de que tu ISP rastree las solicitudes de DNS.

Cómo cambiar los servidores DNS en Windows 11:

-

Haz clic en Inicio y selecciona Configuración (o presiona Win + I).

-

En la ventana de configuración, ve a Red e Internet.

-

En la sección Red e Internet, haz clic en las Propiedades de tu conexión de red activa (por ejemplo, "Ethernet" para conexiones cableadas o "Wi-Fi" para conexiones inalámbricas) y haz clic en el nombre de la red.

-

Encuentra Configuración de IP y haz clic en Editar (debajo del estado de la conexión).

-

En la ventana Editar configuración de IP, selecciona el modo Manual.

-

Habilita IPv4 (o IPv6, si necesitas configurar DNS para el protocolo IPv6).

-

Ingresa los servidores DNS en los campos: DNS preferido: Ingresa 1.1.1.1 (para DNS de Cloudflare) o 8.8.8.8 (para DNS de Google). DNS alternativo: Ingresa 1.0.0.1 (para Cloudflare) o 8.8.4.4 (para DNS de Google).

-

Haz clic en Guardar para aplicar los cambios.

Cómo cambiar los servidores DNS en macOS:

-

Abre Preferencias del Sistema y ve a Red.

-

Selecciona la conexión activa y haz clic en Avanzado.

-

Ve a la pestaña DNS y agrega los servidores DNS preferidos (por ejemplo, 1.1.1.1).

Cómo cambiar los servidores DNS en Android:

-

Abre Configuración en tu dispositivo Android.

-

Ve a Red e Internet (o Conexiones), selecciona Wi-Fi y toca tu red conectada.

-

Elige Modificar red (o Editar configuración).

-

Habilita Opciones avanzadas.

-

En Configuración de IP, selecciona Estática.

-

Ingresa los servidores DNS: DNS 1: 1.1.1.1 (Cloudflare) o 8.8.8.8 (DNS de Google). DNS 2: 1.0.0.1 (Cloudflare) o 8.8.4.4 (DNS de Google).

-

Toca Guardar.

Cómo cambiar los servidores DNS en iOS:

-

Abre Configuración en tu iPhone o iPad.

-

Ve a Wi-Fi.

-

Toca el ícono i junto a tu red Wi-Fi conectada.

-

Desplázate hacia abajo y selecciona Configurar DNS.

-

Elige Manual (el valor predeterminado es Automático).

-

Toca Agregar servidor e ingresa los servidores DNS: 1.1.1.1 (Cloudflare) o 8.8.8.8 (DNS de Google).

-

Toca Agregar servidor nuevamente para el segundo servidor: 1.0.0.1 (Cloudflare) o 8.8.4.4 (DNS de Google).

-

Elimina cualquier servidor DNS antiguo, si está listado, y toca Guardar.

De manera similar, tu opción de servidor DNS preferido puede estar disponible en tu cliente de proxy o VPN. Lee sobre la función Habilitar DNS de OpenVPN en iProxy.online para configurar manualmente los servidores DNS para tu dispositivo.

Usa navegadores anti-detección

Los navegadores anti-detección son herramientas poderosas para lograr un anonimato completo en Internet. No solo enmascaran tu dirección IP con un proxy, sino que también previenen posibles fugas de DNS que podrían revelar tu ubicación real. Incluso cuando se usan servidores proxy como SOCKS5 o HTTP, existen riesgos de que las solicitudes de DNS se envíen directamente a través del proveedor en lugar del proxy, lo que podría comprometer tu anonimato. Los navegadores anti-detección están diseñados específicamente para cambiar y redirigir las solicitudes de DNS para que coincidan con la ubicación geográfica del servidor proxy, previniendo efectivamente las fugas de DNS y mejorando la protección contra el rastreo.

La tarea principal de un navegador anti-detección es modificar las "huellas digitales" del navegador, como la zona horaria, el agente de usuario, el tamaño de la pantalla y otros parámetros, para evitar el rastreo, mientras que el proxy se usa para enmascarar tu dirección IP. Por lo tanto, el navegador anti-detección y el proxy trabajan juntos, pero el proxy no está integrado en el navegador; debe configurarse por separado.

Configura el firewall

El Firewall de Windows es una herramienta de seguridad integrada en el sistema operativo Windows diseñada para filtrar el tráfico de red entrante y saliente según las reglas de seguridad definidas. Ayuda a proteger la computadora del acceso no autorizado, bloquea programas maliciosos y puede gestionar el acceso de los programas a Internet o a la red local.

Configuración del firewall en Windows 11:

-

Abre Firewall de Windows con seguridad avanzada.

-

En el menú Reglas de salida, haz clic en Nueva regla.

-

Selecciona Puerto, especifica el puerto 53 (DNS).

-

Elige Bloquear la conexión.

-

Aplica la regla a todos los perfiles (Dominio, Privado, Público).

-

Nombra la regla, por ejemplo, "Bloquear DNS fuera de la VPN".

-

Excluye los servidores DNS de la VPN, si es necesario.

Configuración del firewall en macOS:

- Abre Preferencias del Sistema → Red.

- En la conexión activa, haz clic en Avanzado → DNS.

- Elimina el DNS actual y agrega Cloudflare (1.1.1.1 y 1.0.0.1) o DNS de Google (8.8.8.8 y 8.8.4.4).

- Usa un firewall de terceros, como Little Snitch, para bloquear el tráfico a través del puerto 53 fuera de la VPN.

Usa DNS sobre HTTPS (DoH)

DNS sobre HTTPS (DoH) es un protocolo que permite enviar solicitudes de DNS a través de una conexión HTTPS cifrada. Normalmente, las solicitudes de DNS se envían en texto plano, lo que permite a los proveedores y posibles atacantes monitorear qué sitios visitas. DoH cifra estas solicitudes, enviándolas a través del mismo protocolo que se usa para proteger el tráfico web en Internet.

Cómo funciona

-

Cifrado de la solicitud: Cuando escribes la dirección de un sitio en tu navegador, en lugar de enviar una solicitud de DNS no cifrada, tu cliente DoH cifra la solicitud y la envía al servidor DNS a través de HTTPS.

-

Procesamiento en el servidor: El servidor DNS que admite DoH recibe la solicitud, la descifra y realiza la resolución DNS estándar.

-

Devolución de la respuesta: El resultado de la resolución se cifra nuevamente y se envía de vuelta a tu cliente a través de HTTPS.

Cómo configurar DoH:

En el navegador:

-

Mozilla Firefox: Ve a Configuración → General → Configuración de red. Habilita "Usar DNS sobre HTTPS" y selecciona tu proveedor de DoH preferido.

-

Google Chrome: Ingresa chrome://settings/security en la barra de direcciones. Desplázate hacia abajo hasta Usar DNS seguro y habilítalo, seleccionando un proveedor.

A nivel del sistema operativo

-

Windows 10 y superior: Ve a Configuración → Red e Internet → Propiedades de tu conexión. En la sección de configuración de DNS, elige "DNS cifrado (DNS sobre HTTPS)".

-

macOS y Linux: Usa aplicaciones de terceros o configura DoH manualmente a través de la terminal, siguiendo las instrucciones del proveedor correspondiente.

A través del servicio de VPN:

- Muchos servicios de VPN, incluido el nuestro, usan automáticamente DoH o DNS sobre TLS (DoT) para cifrar las solicitudes de DNS. Asegúrate de que la configuración de tu VPN incluya una opción para "DNS seguro" o una función similar.

Proveedores de DoH recomendados:

-

Cloudflare: https://cloudflare-dns.com/dns-query

-

Google DNS: https://dns.google/dns-query

Fugas de WebRTC:

WebRTC (Comunicación en Tiempo Real para la Web) es una tecnología que permite a los navegadores web y aplicaciones móviles facilitar la comunicación de audio y video en tiempo real y el intercambio de datos sin complementos de terceros. WebRTC se usa en aplicaciones como Google Meet, Zoom, Discord y otras redes de chat de video y P2P. Uno de los problemas clave de WebRTC es que puede filtrar tu dirección IP, incluso si estás usando un proxy o una VPN. WebRTC usa el protocolo STUN (Utilidades de Travesía de Sesión para NAT) para establecer una conexión directa entre dispositivos. Durante esta conexión, tu navegador puede enviar tanto tu dirección IP local como la pública a un servidor externo, lo que permite que los sitios web o atacantes obtengan tu dirección IP real, a pesar de tener un proxy o VPN activos. Puedes ver este efecto claramente al realizar una "prueba de fuga de WebRTC" en sitios como browserleaks.com y ipleak.net.

Cómo solucionar las fugas de WebRTC:

I. Deshabilita WebRTC en tu navegador:

-

En Firefox: Puedes deshabilitar completamente WebRTC cambiando el valor de media.peerconnection.enabled en about:config a false.

-

En Chrome: Puedes instalar una extensión para bloquear WebRTC, ya que no se puede deshabilitar directamente en la configuración.

II. Usa un proxy o VPN confiable: Los proveedores confiables pueden prevenir fugas de DNS y WebRTC. Asegúrate de que tu proxy o VPN tenga las protecciones necesarias.

Estas pruebas ayudan a confirmar que tu conexión a Internet es segura y que puedes mantener la privacidad al usar un proxy o VPN.

Las fugas de WebRTC no son un riesgo para los usuarios de iProxy.online, ya que los clientes de proxy no usan las conexiones directas típicas de WebRTC. A diferencia de las VPN, los proxies redirigen solo las solicitudes de red y no interactúan con los protocolos que WebRTC usa para revelar direcciones IP, lo que hace imposible las fugas de IP a través de WebRTC cuando se usa un proxy.

¿Necesita proxies móviles?¡Cree un proxy ahora mismo!

¡Resuelve tus tareas comerciales con iProxy!

iProxy ofrece una solución innovadora para crear proxies móviles privados directamente en tu dispositivo Android. Con la aplicación iProxy, puedes configurar un servidor proxy móvil en minutos, proporcionando un nivel de seguridad y confiabilidad difícil de encontrar con otros proveedores. Si trabajas en web scraping, gestión de múltiples cuentas de redes sociales, monitoreo de precios, automatización u otras tareas, iProxy es la elección ideal.

Una de las ventajas clave de iProxy es la capacidad de crear proxies móviles con rotación ilimitada de IP. Esta solución robusta evita bloqueos y protege tus datos. Tus proxies cambiarán continuamente las direcciones IP, lo que los hace perfectos para trabajar en entornos de Internet complejos. Con servidores proxy seguros, los usuarios no necesitan preocuparse por las fugas de DNS: todas las solicitudes se enrutan a través de canales seguros, garantizando un anonimato completo.

Desde 2020, el equipo de iProxy ha construido una infraestructura técnica confiable, asegurando estabilidad y un tiempo de actividad del 99.9%. También apreciarás una variedad de características técnicas, incluido el soporte para múltiples mecanismos de rotación de IP, compatibilidad con los protocolos HTTP, SOCKS5, OpenVPN y UDP, un panel de control intuitivo e integración con Telegram.

Gestionar proxies nunca ha sido tan fácil: el panel de control fácil de usar y la potente funcionalidad te permiten configurar todo a tu gusto, incluso si no tienes habilidades técnicas. Crea proxies móviles desde tu dispositivo Android personal en solo 5 minutos.

Si tienes alguna pregunta, no dudes en contactarnos en WhatsApp o Telegram. El equipo de soporte de iProxy siempre está listo para ayudarte.

¿Necesita proxies móviles?¡Cree un proxy ahora mismo!

¿Estás listo para cerrar esta pestaña? ¡Pero tus datos YA se están filtrando! Ahora es el momento perfecto para asegurarte de saber cómo prevenirlo. Responde nuestras preguntas a continuación para reforzar tu comprensión.

- Vendedores confiables de proxies móviles

- ¿Cómo configurar el cambio remoto de dirección IP a través de iProxy.online?

- Cómo Ganar Dinero con Proxies Móviles - La Guía Completa

- ¿En qué depende la velocidad del proxy y cómo se puede aumentar?

- Guía para configurar proxies móviles en iProxy.online

- Todo sobre las configuraciones .OVPN, UDP, HTTP/3 y el soporte QUIQ

- ¿Qué es Wi-Fi Split? ¿Cómo ayuda a aumentar la velocidad y reducir el consumo de tráfico?

- Reemplazar la huella digital pasiva del sistema operativo en los proxies móviles de iProxy.online.

- Lista de teléfonos recomendados para iProxy.online

- Cómo elegir la ubicación adecuada del servidor?

¿Qué es el DNS y cómo funciona el sistema DNS?

El DNS (Sistema de Nombres de Dominio) traduce los nombres de dominio (por ejemplo, "google.com") en direcciones IP numéricas que los ordenadores utilizan para comunicarse. Funciona como la guía telefónica de Internet, ayudando a tu dispositivo a localizar los sitios web que necesitas.

¿Cuáles son las consecuencias de las fugas de DNS?

Las fugas de DNS pueden provocar una pérdida de anonimato, anuncios personalizados, acceso restringido a contenidos (especialmente en países con censura en internet) y la exposición de tu ubicación real.

¿Cómo puedo comprobar si hay fugas de DNS en mi dispositivo?

Puedes comprobar si hay fugas de DNS utilizando servicios en línea como whoer.net, ipleak.net o dnsleaktest.com. Si el servidor DNS coincide con la ubicación de la dirección IP proporcionada por tu VPN o proxy, el enmascaramiento está funcionando correctamente y tus peticiones son seguras. Sin embargo, si la lista muestra servidores DNS de tu ISP habitual, entonces tus peticiones están eludiendo la VPN, permitiendo a tu ISP ver tus actividades.

¿Qué medidas puedo tomar para evitar las fugas de DNS?

Para evitar las fugas de DNS, utiliza un proxy o VPN que admita solicitudes de DNS, cambia los servidores DNS por opciones más privadas (como Cloudflare o Google DNS), instala una extensión de bloqueo de WebRTC en tu navegador y configura tu cortafuegos para que bloquee las solicitudes de DNS no seguras.

¿Qué servicio proxy puedo usar para crear mis propios proxies móviles en Android y protegerme de las filtraciones DNS?

iProxy.online te permite crear proxies móviles privados en Android, garantizando la seguridad y evitando fugas de DNS con servidores fiables y tecnología avanzada.

- Vendedores confiables de proxies móviles

- ¿Cómo configurar el cambio remoto de dirección IP a través de iProxy.online?

- Cómo Ganar Dinero con Proxies Móviles - La Guía Completa

- ¿En qué depende la velocidad del proxy y cómo se puede aumentar?

- Guía para configurar proxies móviles en iProxy.online

- Todo sobre las configuraciones .OVPN, UDP, HTTP/3 y el soporte QUIQ

- ¿Qué es Wi-Fi Split? ¿Cómo ayuda a aumentar la velocidad y reducir el consumo de tráfico?

- Reemplazar la huella digital pasiva del sistema operativo en los proxies móviles de iProxy.online.

- Lista de teléfonos recomendados para iProxy.online

- Cómo elegir la ubicación adecuada del servidor?