Mỗi lần bạn nhập địa chỉ trang web vào trình duyệt, một hệ thống phức tạp sẽ dịch yêu cầu của bạn thành một địa chỉ số mà máy tính có thể hiểu được. DNS là một phần thiết yếu của quá trình này, nhưng nhiều người dùng không nhận ra rằng đây là nơi tiềm ẩn một trong những mối đe dọa đến quyền riêng tư của họ. Các câu hỏi về rò rỉ DNS tràn ngập các diễn đàn và phòng chat, vì vấn đề này có thể làm suy yếu nỗ lực bảo vệ dữ liệu của chúng ta. Dưới đây, chúng ta sẽ tìm hiểu rò rỉ DNS là gì, chúng có thể ảnh hưởng đến bảo mật và ẩn danh của bạn như thế nào, và quan trọng nhất là cách ngăn chặn chúng.

Cần proxy di động tư nhân?Hãy tạo proxy di động ngay bây giờ!

DNS là gì và nó hoạt động như thế nào?

DNS (Hệ thống Tên miền) là một hệ thống giúp máy tính của bạn định vị các trang web bạn muốn truy cập trên internet. Khi bạn nhập tên trang web (ví dụ: "google.com"), DNS sẽ chuyển đổi nó thành một địa chỉ IP số mà máy tính sử dụng để giao tiếp. Yêu cầu của bạn không được gửi trực tiếp đến trang web Google; thay vào đó, nó sẽ liên hệ với máy chủ DNS để xác định vị trí của trang web bằng cách trả về địa chỉ IP của nó. Quá trình DNS này đóng vai trò như "danh bạ điện thoại" của internet, hướng dẫn thiết bị của bạn nơi gửi yêu cầu. Đáng chú ý, tất cả dữ liệu về yêu cầu của bạn đều có thể được truy cập bởi chủ sở hữu máy chủ DNS và nhà cung cấp dịch vụ internet (ISP) của bạn, điều này có thể làm mất ẩn danh của bạn, xác định vị trí của bạn và sử dụng dữ liệu về bạn cho mục đích của họ.

Rò rỉ DNS là gì?

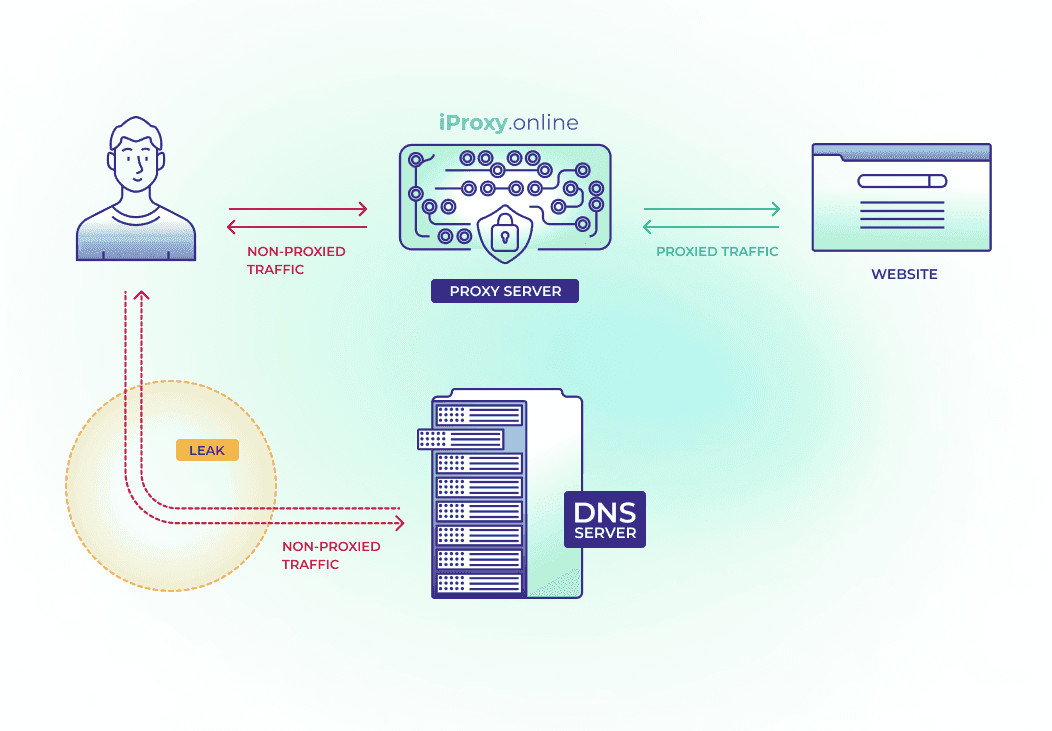

Khi bạn sử dụng proxy hoặc VPN, bạn mong đợi rằng tất cả hoạt động internet của mình sẽ được ẩn danh (với proxy) và được mã hóa thêm (với VPN). Proxy và VPN thường thực hiện các nhiệm vụ này, đặc biệt là khi chuyển tiếp yêu cầu của bạn đến trang web đích. Tuy nhiên, đôi khi, yêu cầu DNS có thể đi qua một đường dẫn không ẩn danh và không được mã hóa, như thể không có proxy hoặc VPN nào được sử dụng. Điều này tạo ra các "dấu vết" trong quá trình yêu cầu DNS, dẫn đến rò rỉ dữ liệu về hoạt động internet của bạn. Nếu bị phát hiện, những dấu vết này có thể khiến lưu lượng truy cập của bạn bị đánh dấu là đáng ngờ và có khả năng bị chặn.

Rò rỉ DNS xảy ra khi các yêu cầu DNS của bạn (lẽ ra nên được gửi thay mặt cho máy chủ proxy hoặc VPN) lại được định tuyến qua máy chủ DNS thông thường của bạn, thường là máy chủ của ISP. Sự vi phạm quyền riêng tư này cho phép nhà cung cấp thấy được các trang web bạn truy cập. Ngoài ra, việc sử dụng máy chủ DNS của nhà cung cấp có thể khiến trang web đích nghi ngờ. Dưới đây là một số nguyên nhân chính gây rò rỉ DNS:

-

Cấu hình proxy hoặc VPN không chính xác: Nếu proxy hoặc VPN không được cấu hình đúng cách, nó có thể không chặn được các yêu cầu DNS mà theo mặc định được gửi qua ISP.

-

Sử dụng Wi-Fi công cộng hoặc bộ định tuyến dễ bị tấn công: Trong các mạng công cộng, kẻ tấn công có thể nghe lén các yêu cầu DNS, khiến hoạt động internet của bạn trở nên dễ bị tổn thương. Nếu sử dụng VPN với cài đặt phù hợp, điều này có thể giúp bảo vệ dữ liệu của bạn. Tuy nhiên, trong một số trường hợp, yêu cầu DNS vẫn có thể bị chuyển hướng đến các máy chủ DNS giả mạo, gây ra mối đe dọa bổ sung. Điều này có thể dẫn đến việc bạn được chuyển hướng đến các trang web giả mạo thay vì trang web hợp pháp, có thể được sử dụng để đánh cắp danh tính hoặc phân phối phần mềm độc hại.

-

VPN và proxy lỗi thời hoặc không ổn định: Một số ứng dụng VPN và proxy cũ hoặc được cấu hình không đúng cách có thể không chuyển hướng yêu cầu DNS qua kênh mã hóa. Ví dụ, một số VPN và proxy không hỗ trợ tiêu chuẩn địa chỉ IP mới—IPv6. Trước đây, địa chỉ IPv4 32-bit được sử dụng (ví dụ: 192.168.0.1), nhưng do số lượng địa chỉ này có hạn, tiêu chuẩn IPv6 đã được tạo ra, sử dụng địa chỉ 128-bit và cho phép nhiều thiết bị kết nối hơn. Internet vẫn đang trong quá trình chuyển đổi sang tiêu chuẩn này. Khi điều này xảy ra, yêu cầu DNS của bạn có thể bỏ qua kết nối VPN hoặc proxy an toàn, gây rủi ro rò rỉ dữ liệu, vì yêu cầu được gửi qua internet thông thường mà không được bảo vệ.

-

Sử dụng proxy DNS trong suốt: Trong một số trường hợp, ứng dụng hoặc thiết bị có thể bỏ qua cài đặt VPN và proxy, gửi yêu cầu DNS trực tiếp qua nhà cung cấp, bỏ qua kênh được bảo vệ bởi VPN hoặc proxy.

-

Cài đặt phần mềm: Ví dụ, Windows có một tính năng gọi là Smart Multi-Homed Name Resolution (SMHNR), gửi yêu cầu DNS đến tất cả các máy chủ có sẵn và sử dụng máy chủ phản hồi đầu tiên, điều này có thể dẫn đến rò rỉ DNS. Ngoài ra, chức năng Teredo tích hợp trong Windows có thể bỏ qua bảo vệ VPN và proxy, vì nó là một giao thức đường hầm để làm việc với cả IPv4 và IPv6, có thể ưu tiên hơn lưu lượng được mã hóa.

-

Lựa chọn máy chủ DNS của nhà cung cấp internet: Một số nhà cung cấp có thể thiết lập máy chủ DNS của riêng họ, trong khi những nhà cung cấp khác có thể sử dụng máy chủ DNS của công ty mẹ hoặc nhà cung cấp bên thứ ba, khiến việc theo dõi tuyến đường của yêu cầu DNS trở nên khó khăn hơn. Điều này tạo ra rủi ro bổ sung, vì người dùng có thể không phải lúc nào cũng biết yêu cầu DNS của họ đang đi qua máy chủ nào. Ví dụ, nếu người dùng sử dụng VPN hoặc proxy, nhưng yêu cầu DNS được định tuyến qua máy chủ tiêu chuẩn của nhà cung cấp, điều này có thể dẫn đến rò rỉ dữ liệu vì nhà cung cấp sẽ nhận được thông tin về các trang web đã truy cập.

-

Rò rỉ DNS và EDNS Client Subnet: Các máy khách DNS hiện đại thường sử dụng tiện ích mở rộng EDNS Client Subnet, thêm thông tin mạng con của bạn vào yêu cầu DNS. Điều này được thực hiện để tối ưu hóa định tuyến và cung cấp nội dung từ các máy chủ gần đó. Tuy nhiên, điều này cũng có nghĩa là địa chỉ IP thực của bạn hoặc một phần của nó có thể bị tiết lộ cho bên thứ ba, ngay cả khi bạn đang sử dụng VPN. Ngay cả khi EDNS Client Subnet không được sử dụng, máy chủ DNS tự nó có thể xác định địa chỉ IP của bạn bằng nguồn yêu cầu. Thông thường, yêu cầu này đến từ bộ giải quyết DNS của nhà cung cấp internet của bạn, có cài đặt được chỉ định trên bộ định tuyến của bạn.

-

Geo-DNS: Nhiều dịch vụ lớn, như Instagram, sử dụng Geo-DNS để hướng người dùng đến các máy chủ gần họ nhất. Khi máy chủ DNS nhận được yêu cầu của bạn, nó xác định vị trí của bạn dựa trên địa chỉ IP và cung cấp địa chỉ IP của máy chủ được tối ưu hóa cho khu vực của bạn.

Ví dụ, nếu bạn ở Moscow, máy chủ DNS của Instagram sẽ cung cấp cho bạn địa chỉ IP của máy chủ Nga. Tuy nhiên, khi bạn sử dụng VPN, lưu lượng HTTP của bạn đi qua một địa chỉ IP khác, ví dụ: của Đức. Điều này tạo ra sự không khớp: yêu cầu DNS chỉ ra bạn đang ở Nga, trong khi yêu cầu HTTP cho thấy bạn đang ở Đức.

Cần proxy di động tư nhân?Hãy tạo proxy di động ngay bây giờ!

Tại sao rò rỉ DNS nguy hiểm?

Các hậu quả khác nhau của rò rỉ DNS có thể ảnh hưởng đáng kể đến quyền riêng tư và bảo mật internet của bạn. Dưới đây là những hậu quả chính:

-

Tiết lộ việc sử dụng proxy hoặc VPN: Các trang web và dịch vụ bên thứ ba có thể so khớp yêu cầu DNS của người dùng với lưu lượng truy cập của họ đến trang web đích. Nếu yêu cầu DNS đi qua máy chủ DNS thông thường trong khi phần còn lại của lưu lượng được định tuyến qua VPN, điều này tạo ra sự không khớp, có thể chỉ ra việc sử dụng các công cụ che giấu lưu lượng. Kết quả là, các dịch vụ bên thứ ba có thể nhận thấy rằng lưu lượng truy cập của bạn đang cố gắng che giấu.

-

Vấn đề truy cập nội dung: Ở các quốc gia có quyền truy cập internet hạn chế, rò rỉ DNS có thể cho phép nhà cung cấp hoặc cơ quan chính phủ chặn quyền truy cập vào một số trang web, ngay cả khi bạn sử dụng công nghệ để bỏ qua các hạn chế như VPN. Điều này hạn chế quyền tự do internet của bạn và cản trở quyền truy cập vào thông tin cần thiết.

-

Phát hiện vị trí của người dùng: Nếu rò rỉ DNS xảy ra khi bạn đang cố gắng bỏ qua các hạn chế địa lý (ví dụ: khi xem nội dung chỉ có sẵn ở một số quốc gia), nó có thể tiết lộ vị trí thực tế của bạn và chặn quyền truy cập vào nội dung bị hạn chế theo khu vực.

-

Vi phạm quyền ẩn danh: Với rò rỉ DNS, nhà cung cấp internet có thể thấy các trang web bạn truy cập, ngay cả khi lưu lượng chính của bạn được mã hóa. Điều này có nghĩa là quyền ẩn danh của bạn sẽ bị xâm phạm, và hoạt động trực tuyến của bạn có thể bị theo dõi và phân tích.

-

Quảng cáo cá nhân hóa: Yêu cầu DNS của bạn có thể được sử dụng để tạo hồ sơ sở thích của bạn. Nhà cung cấp có thể bán dữ liệu này cho các công ty tiếp thị, dẫn đến quảng cáo được nhắm mục tiêu dựa trên yêu cầu internet của bạn. Điều này làm giảm quyền riêng tư của bạn và khiến bạn dễ bị tổn thương hơn trước các chiến dịch tiếp thị tích cực.

Làm thế nào để kiểm tra thiết bị của bạn có bị rò rỉ DNS không?

Kiểm tra rò rỉ DNS là một bước quan trọng để bảo vệ quyền riêng tư, đặc biệt là khi sử dụng mạng công cộng hoặc dịch vụ VPN. Có nhiều phương pháp để phát hiện rò rỉ DNS trên thiết bị của bạn. Dưới đây là các cách tiếp cận chính:

Dịch vụ trực tuyến để kiểm tra rò rỉ DNS

Đây là cách đơn giản nhất để xem bạn có bị rò rỉ DNS hay không. Không cần tải phần mềm; mọi thứ được thực hiện trực tiếp qua trình duyệt. Cách thực hiện:

I. Truy cập một trong các trang web kiểm tra rò rỉ DNS:

-

Whoer.net: Một công cụ đa năng kiểm tra địa chỉ IP, rò rỉ DNS và bảo mật kết nối của bạn. Nó giúp phát hiện nếu trình duyệt của bạn bị lộ và cung cấp thông tin chi tiết về kết nối của bạn, bao gồm vị trí và việc sử dụng VPN. Dịch vụ này cũng cung cấp kiểm tra WebRTC và rò rỉ DNS.

-

BrowserLeaks.com: Một công cụ trực tuyến để kiểm tra quyền riêng tư và bảo mật trình duyệt. Trang web cung cấp các bài kiểm tra khác nhau để phát hiện rò rỉ IP, DNS, WebRTC, vị trí địa lý và các rò rỉ khác có thể tiết lộ thông tin về người dùng. Nó giúp đánh giá mức độ quyền riêng tư và cung cấp khuyến nghị về bảo mật trực tuyến.

-

DNSleak.com: Một trang web đơn giản kiểm tra xem yêu cầu DNS của bạn có bị rò rỉ qua máy chủ ISP không được bảo vệ hay không. Nó nhanh chóng xác định bất kỳ rò rỉ nào và đưa ra đề xuất để khắc phục.

-

DNSleaktest.com: Một công cụ kiểm tra rò rỉ DNS giúp xác định máy chủ DNS nào đang xử lý yêu cầu của bạn và phát hiện rò rỉ dữ liệu. Trang web cung cấp "kiểm tra nhanh" và "kiểm tra mở rộng" để chẩn đoán sâu hơn.

-

IPLeak.com: Một dịch vụ kiểm tra rò rỉ IP, DNS và WebRTC. Nó cho phép người dùng kiểm tra dữ liệu nào có thể bị tiết lộ trong phiên internet, ngay cả khi sử dụng VPN hoặc proxy. Trang web cũng giúp xác định xem các plugin như WebRTC, Flash hoặc Java có tiết lộ thông tin của bạn không và cung cấp mẹo để tránh các rò rỉ này.

II. Chạy bài kiểm tra trên trang web. Nó kiểm tra máy chủ DNS nào đang xử lý yêu cầu internet của bạn.

III. Sau khi hoàn thành bài kiểm tra, bạn sẽ thấy danh sách các máy chủ DNS và địa chỉ IP của chúng.

Xem xét kết quả:

Nếu danh sách bao gồm máy chủ DNS thông thường của nhà cung cấp internet của bạn, yêu cầu của bạn đang bỏ qua VPN, và ISP có thể thấy hoạt động của bạn.

Nếu vị trí máy chủ DNS khớp với vị trí địa chỉ IP, việc che giấu đang hoạt động chính xác, và yêu cầu của bạn đang đi qua VPN hoặc proxy mà không bị rò rỉ.

Xử lý địa chỉ IP máy chủ DNS:

-

Nếu bạn không chắc ai sở hữu máy chủ DNS, bạn có thể sao chép địa chỉ IP của nó.

-

Truy cập whois.com và dán địa chỉ IP để tìm hiểu ai sở hữu máy chủ và nó ở đâu.

Bằng cách này, bạn có thể hiểu yêu cầu DNS của bạn đang đi qua ai và đảm bảo quyền riêng tư của bạn không bị xâm phạm.

Quan trọng: Khi bạn sử dụng VPN hoặc proxy, ISP của bạn không thể thấy các trang web bạn truy cập (ví dụ: Instagram), và các trang web không thể xác định vị trí của bạn, cho phép bạn bỏ qua các hạn chế của họ. Tuy nhiên, hãy rất cẩn thận: toàn bộ hoạt động internet của bạn phụ thuộc hoàn toàn vào dịch vụ proxy của bạn. Nếu nó không đáng tin cậy hoặc có chính sách không rõ ràng, dữ liệu cá nhân của bạn có thể bị xâm phạm. Chỉ chọn các dịch vụ đáng tin cậy và uy tín, vì quyền riêng tư và bảo mật của bạn phụ thuộc vào điều này.

Cần proxy di động tư nhân?Hãy tạo proxy di động ngay bây giờ!

Làm thế nào để ngăn chặn rò rỉ DNS?

Đảm bảo nhà cung cấp proxy hoặc VPN của bạn hỗ trợ bảo vệ DNS

Sau khi phát hiện rò rỉ DNS, điều đầu tiên bạn nên làm là kiểm tra xem ứng dụng proxy hoặc VPN của bạn có tích hợp bảo vệ rò rỉ DNS hay không. Hầu hết các VPN uy tín, như NordVPN, ExpressVPN hoặc ProtonVPN, cũng như các ứng dụng proxy đáng tin cậy, đều bao gồm bảo vệ rò rỉ DNS trong dịch vụ của họ. Nếu nhà cung cấp của bạn thiếu tính năng này, hãy cân nhắc chuyển đổi nhà cung cấp VPN.

Dịch vụ iProxy.online không chỉ đảm bảo hiệu suất proxy nhanh chóng và đáng tin cậy mà còn đảm bảo mức độ bảo vệ rò rỉ DNS cao. Với iProxy.online, bạn có được cả sự linh hoạt và tự do internet, cùng với sự tự tin rằng dữ liệu của bạn được bảo mật. Đây là giải pháp lý tưởng cho những ai coi trọng quyền riêng tư và muốn tránh rò rỉ DNS. Xem FAQ về quyền riêng tư của khách hàng trên trang này.

Thay đổi máy chủ DNS thủ công

Nếu proxy hoặc VPN của bạn không có tính năng bảo vệ rò rỉ tích hợp hoặc nếu bạn không sử dụng proxy hoặc VPN, bạn có thể thay đổi máy chủ DNS thủ công sang các máy chủ riêng tư và an toàn hơn. Ví dụ, hãy cân nhắc sử dụng DNS từ các dịch vụ như Cloudflare (1.1.1.1) hoặc Google (8.8.8.8). Điều này giảm khả năng ISP của bạn theo dõi yêu cầu DNS.

Cách thay đổi máy chủ DNS trên Windows 11:

-

Nhấp vào Bắt đầu và chọn Cài đặt (hoặc nhấn Win + I).

-

Trong cửa sổ cài đặt, đi tới Mạng & Internet.

-

Trong phần Mạng & Internet, nhấp vào Thuộc tính của kết nối mạng đang hoạt động của bạn (ví dụ: “Ethernet” cho kết nối có dây, hoặc “Wi-Fi” cho không dây), và nhấp vào tên mạng.

-

Tìm Cài đặt IP và nhấp Chỉnh sửa (dưới trạng thái kết nối).

-

Trong cửa sổ Chỉnh sửa cài đặt IP, chọn chế độ Thủ công.

-

Bật IPv4 (hoặc IPv6, nếu bạn cần cấu hình DNS cho giao thức IPv6).

-

Nhập máy chủ DNS vào các trường: DNS ưu tiên: Nhập 1.1.1.1 (cho DNS Cloudflare) hoặc 8.8.8.8 (cho DNS Google). DNS thay thế: Nhập 1.0.0.1 (cho Cloudflare) hoặc 8.8.4.4 (cho DNS Google).

-

Nhấp Lưu để áp dụng thay đổi.

Cách thay đổi máy chủ DNS trên MacOS:

-

Mở Tùy chọn hệ thống và đi tới Mạng.

-

Chọn kết nối đang hoạt động và nhấp Nâng cao.

-

Đi tới tab DNS và thêm máy chủ DNS ưu tiên (ví dụ: 1.1.1.1).

Cách thay đổi máy chủ DNS trên Android:

-

Mở Cài đặt trên thiết bị Android của bạn.

-

Đi tới Mạng & Internet (hoặc Kết nối), chọn Wi-Fi, và nhấn vào mạng đã kết nối của bạn.

-

Chọn Chỉnh sửa mạng (hoặc Chỉnh sửa cài đặt).

-

Bật Tùy chọn nâng cao.

-

Trong Cài đặt IP, chọn Tĩnh.

-

Nhập máy chủ DNS: DNS 1: 1.1.1.1 (Cloudflare) hoặc 8.8.8.8 (DNS Google). DNS 2: 1.0.0.1 (Cloudflare) hoặc 8.8.4.4 (DNS Google).

-

Nhấn Lưu.

Cách thay đổi máy chủ DNS trên iOS:

-

Mở Cài đặt trên iPhone hoặc iPad của bạn.

-

Đi tới Wi-Fi.

-

Nhấn vào biểu tượng i bên cạnh mạng Wi-Fi đã kết nối của bạn.

-

Cuộn xuống và chọn Cấu hình DNS.

-

Chọn Thủ công (mặc định là Tự động).

-

Nhấn Thêm máy chủ và nhập máy chủ DNS: 1.1.1.1 (Cloudflare) hoặc 8.8.8.8 (DNS Google).

-

Nhấn Thêm máy chủ lần nữa cho máy chủ thứ hai: 1.0.0.1 (Cloudflare) hoặc 8.8.4.4 (DNS Google).

-

Xóa bất kỳ máy chủ DNS cũ nào, nếu có, và nhấn Lưu.

Tương tự, tùy chọn máy chủ DNS ưa thích của bạn có thể có sẵn trong ứng dụng proxy hoặc VPN của bạn. Đọc về chức năng Bật OpenVPN DNS trên iProxy.online để cấu hình máy chủ DNS thủ công cho thiết bị của bạn.

Sử dụng trình duyệt chống phát hiện

Trình duyệt chống phát hiện là công cụ mạnh mẽ để ẩn danh hoàn toàn trên internet. Chúng không chỉ che giấu địa chỉ IP của bạn bằng proxy mà còn ngăn chặn rò rỉ DNS tiềm ẩn, có thể tiết lộ vị trí thực của bạn. Ngay cả khi sử dụng máy chủ proxy như SOCKS5 hoặc HTTP, vẫn có rủi ro rằng yêu cầu DNS có thể được gửi trực tiếp qua nhà cung cấp thay vì proxy, có thể làm tổn hại đến quyền ẩn danh của bạn. Trình duyệt chống phát hiện được thiết kế đặc biệt để thay đổi và chuyển hướng yêu cầu DNS sao cho chúng khớp với vị trí địa lý của máy chủ proxy, ngăn chặn hiệu quả rò rỉ DNS và tăng cường bảo vệ theo dõi.

Nhiệm vụ chính của trình duyệt chống phát hiện là thay đổi "dấu vết" trình duyệt như múi giờ, user agent, kích thước màn hình và các thông số khác để ngăn chặn theo dõi, trong khi proxy được sử dụng để che giấu địa chỉ IP của bạn. Do đó, trình duyệt chống phát hiện và proxy hoạt động cùng nhau, nhưng proxy không được tích hợp trong trình duyệt—nó cần được thiết lập riêng.

Cấu hình tường lửa

Tường lửa Windows là một công cụ bảo mật tích hợp trong hệ điều hành Windows được thiết kế để lọc lưu lượng mạng đến và đi dựa trên các quy tắc bảo mật được xác định. Nó giúp bảo vệ máy tính khỏi truy cập trái phép, chặn các chương trình độc hại và có thể quản lý quyền truy cập internet của chương trình hoặc mạng cục bộ.

Cấu hình tường lửa trên Windows 11:

-

Mở Tường lửa Windows Defender với Bảo mật Nâng cao.

-

Trong menu Quy tắc đi ra, nhấp Quy tắc mới.

-

Chọn Cổng, chỉ định cổng 53 (DNS).

-

Chọn Chặn kết nối.

-

Áp dụng quy tắc cho tất cả các hồ sơ (Miền, Riêng tư, Công cộng).

-

Đặt tên cho quy tắc, ví dụ: “Chặn DNS bên ngoài VPN.”

-

Loại trừ máy chủ DNS VPN, nếu cần.

Cấu hình tường lửa trên macOS:

-

Mở Tùy chọn hệ thống → Mạng.

-

Trong kết nối đang hoạt động, nhấp Nâng cao → DNS.

-

Xóa DNS hiện tại và thêm Cloudflare (1.1.1.1 và 1.0.0.1) hoặc DNS Google (8.8.8.8 và 8.8.4.4).

-

Sử dụng tường lửa của bên thứ ba, chẳng hạn như Little Snitch, để chặn lưu lượng qua cổng 53 bên ngoài VPN.

Sử dụng DNS qua HTTPS (DoH)

DNS qua HTTPS (DoH) là một giao thức cho phép gửi yêu cầu DNS qua kết nối HTTPS được mã hóa. Thông thường, yêu cầu DNS được gửi dưới dạng văn bản thuần túy, cho phép nhà cung cấp và kẻ tấn công tiềm năng theo dõi các trang web bạn truy cập. DoH mã hóa các yêu cầu này, gửi chúng qua cùng giao thức được sử dụng để bảo mật lưu lượng web trên internet.

Cách thức hoạt động

-

Mã hóa yêu cầu: Khi bạn nhập địa chỉ trang web vào trình duyệt, thay vì gửi yêu cầu DNS không được mã hóa, máy khách DoH của bạn mã hóa yêu cầu và gửi nó đến máy chủ DNS qua HTTPS.

-

Xử lý trên máy chủ: Máy chủ DNS hỗ trợ DoH nhận yêu cầu, giải mã nó và thực hiện phân giải DNS tiêu chuẩn.

-

Trả về phản hồi: Kết quả phân giải được mã hóa lại và gửi trở lại máy khách của bạn qua HTTPS.

Cách thiết lập DoH:

Trong trình duyệt:

-

Mozilla Firefox: Đi tới Cài đặt → Chung → Cài đặt mạng. Bật “Bật DNS qua HTTPS” và chọn nhà cung cấp DoH ưa thích của bạn.

-

Google Chrome: Nhập chrome://settings/security vào thanh địa chỉ. Cuộn xuống Sử dụng DNS bảo mật và bật nó, chọn nhà cung cấp.

Ở cấp độ hệ điều hành

-

Windows 10 trở lên: Đi tới Cài đặt → Mạng & Internet → Thuộc tính của kết nối của bạn. Trong phần cài đặt DNS, chọn “DNS được mã hóa (DNS qua HTTPS).”

-

macOS và Linux: Sử dụng ứng dụng của bên thứ ba hoặc cấu hình DoH thủ công qua terminal, theo hướng dẫn của nhà cung cấp.

Thông qua dịch vụ VPN:

- Nhiều dịch vụ VPN, bao gồm cả chúng tôi, tự động sử dụng DoH hoặc DNS qua TLS (DoT) để mã hóa yêu cầu DNS. Đảm bảo rằng cài đặt VPN của bạn bao gồm tùy chọn “DNS bảo mật” hoặc tính năng tương tự.

Nhà cung cấp DoH được đề xuất:

-

Cloudflare: https://cloudflare-dns.com/dns-query

-

Google DNS: https://dns.google/dns-query

Rò rỉ WebRTC:

WebRTC (Web Real-Time Communication) là công nghệ cho phép trình duyệt web và ứng dụng di động thực hiện giao tiếp âm thanh, video thời gian thực và trao đổi dữ liệu mà không cần plugin của bên thứ ba. WebRTC được sử dụng trong các ứng dụng như Google Meet, Zoom, Discord và các mạng P2P hoặc trò chuyện video khác. Một trong những vấn đề chính của WebRTC là nó có thể làm lộ địa chỉ IP của bạn, ngay cả khi bạn đang sử dụng proxy hoặc VPN. WebRTC sử dụng giao thức STUN (Session Traversal Utilities for NAT) để thiết lập kết nối trực tiếp giữa các thiết bị. Trong quá trình kết nối này, trình duyệt của bạn có thể gửi cả địa chỉ IP cục bộ và công khai đến một máy chủ bên ngoài, cho phép các trang web hoặc kẻ tấn công có được địa chỉ IP thực của bạn, bất chấp việc bạn đang sử dụng proxy hoặc VPN. Bạn có thể thấy rõ hiệu ứng này bằng cách thực hiện "kiểm tra rò rỉ WebRTC" trên các trang web như browserleaks.com và ipleak.net.

Cách khắc phục rò rỉ WebRTC:

I. Tắt WebRTC trong trình duyệt của bạn:

-

Trong Firefox: Bạn có thể tắt hoàn toàn WebRTC bằng cách thay đổi giá trị của media.peerconnection.enabled trong about:config thành false.

-

Trong Chrome: Bạn có thể cài đặt tiện ích mở rộng để chặn WebRTC, vì không thể tắt trực tiếp trong cài đặt.

II. Sử dụng proxy hoặc VPN đáng tin cậy: Các nhà cung cấp uy tín có thể ngăn chặn rò rỉ DNS và WebRTC. Hãy đảm bảo rằng proxy hoặc VPN của bạn có các biện pháp bảo vệ cần thiết.

Các bài kiểm tra này giúp xác nhận rằng kết nối internet của bạn an toàn và bạn có thể duy trì quyền riêng tư khi sử dụng proxy hoặc VPN.

Rò rỉ WebRTC không phải là rủi ro đối với người dùng iProxy.online, vì các máy khách proxy không sử dụng kết nối trực tiếp điển hình của WebRTC. Không giống như VPN, proxy chỉ chuyển hướng các yêu cầu mạng và không tương tác với các giao thức mà WebRTC sử dụng để tiết lộ địa chỉ IP, khiến việc rò rỉ IP qua WebRTC là không thể khi sử dụng proxy.

Cần proxy di động tư nhân?Hãy tạo proxy di động ngay bây giờ!

Giải quyết các nhiệm vụ kinh doanh của bạn với iProxy!

iProxy cung cấp một giải pháp sáng tạo để tạo proxy di động riêng tư trực tiếp trên thiết bị Android của bạn. Với ứng dụng iProxy, bạn có thể thiết lập máy chủ proxy di động trong vài phút, mang lại mức độ bảo mật và độ tin cậy khó tìm thấy ở các nhà cung cấp khác. Nếu bạn làm việc trong lĩnh vực thu thập dữ liệu web, quản lý nhiều tài khoản mạng xã hội, theo dõi giá cả, tự động hóa hoặc các tác vụ khác, iProxy là lựa chọn lý tưởng.

Một trong những lợi thế chính của iProxy là khả năng tạo proxy di động với xoay vòng IP không giới hạn. Giải pháp mạnh mẽ này vượt qua các chặn và bảo vệ dữ liệu của bạn. Proxy của bạn sẽ liên tục thay đổi địa chỉ IP, khiến chúng trở nên hoàn hảo để làm việc trong các môi trường internet phức tạp. Với các máy chủ proxy an toàn, người dùng không cần lo lắng về rò rỉ DNS — tất cả các yêu cầu đều được định tuyến qua các kênh bảo mật, đảm bảo sự ẩn danh hoàn toàn.

Kể từ năm 2020, đội ngũ iProxy đã xây dựng một cơ sở hạ tầng kỹ thuật đáng tin cậy, đảm bảo tính ổn định và thời gian hoạt động 99,9%. Bạn cũng sẽ đánh giá cao nhiều tính năng kỹ thuật, bao gồm hỗ trợ nhiều cơ chế xoay vòng IP, tương thích với các giao thức HTTP, SOCKS5, OpenVPN và UDP, bảng điều khiển trực quan và tích hợp Telegram.

Quản lý proxy chưa bao giờ dễ dàng hơn: bảng điều khiển thân thiện với người dùng và chức năng mạnh mẽ cho phép bạn thiết lập mọi thứ theo ý thích của mình, ngay cả khi bạn không có kỹ năng kỹ thuật. Tạo proxy di động từ thiết bị Android cá nhân của bạn chỉ trong 5 phút.

Nếu bạn có bất kỳ câu hỏi nào, đừng ngần ngại liên hệ với chúng tôi qua WhatsApp hoặc Telegram. Đội ngũ hỗ trợ iProxy luôn sẵn sàng hỗ trợ.

Cần proxy di động tư nhân?Hãy tạo proxy di động ngay bây giờ!

Bạn đã sẵn sàng đóng tab này chưa? Nhưng dữ liệu của bạn ĐÃ bị rò rỉ! Bây giờ là thời điểm hoàn hảo để đảm bảo bạn biết cách ngăn chặn điều đó. Hãy trả lời các câu hỏi dưới đây để củng cố kiến thức của bạn.

- Những nhà cung cấp proxy di động đáng tin cậy

- Cách thiết lập thay đổi địa chỉ IP từ xa qua iProxy.online?

- Làm thế nào để Kiếm tiền với Proxy di động - Hướng dẫn đầy đủ

- Tốc độ của proxy phụ thuộc vào những gì? Có cách nào để tăng tốc độ của nó không?

- Hướng dẫn thiết lập proxy di động trên iProxy.online

- Tất cả về cấu hình .OVPN, UDP, HTTP/3, hỗ trợ QUIQ

- Wi-Fi Split là gì? Làm thế nào nó giúp tăng tốc độ và giảm tiêu thụ lưu lượng?

- Thay thế vân tay hệ điều hành bị passsive trong proxy di động iProxy.online

- Danh sách điện thoại được đề xuất cho iProxy.online

- Làm thế nào để chọn đúng vị trí của máy chủ?

DNS là gì và hệ thống DNS hoạt động như thế nào?

DNS (Hệ thống tên miền) dịch tên miền (ví dụ: "google.com") thành địa chỉ IP số mà máy tính sử dụng để liên lạc. Nó hoạt động như danh bạ điện thoại của internet, giúp thiết bị của bạn định vị các trang web bạn cần.

Hậu quả của rò rỉ DNS là gì?

Rò rỉ DNS có thể dẫn đến mất tính ẩn danh, quảng cáo được cá nhân hóa, quyền truy cập nội dung bị hạn chế (đặc biệt là ở các quốc gia kiểm duyệt internet) và vị trí thực của bạn bị lộ.

Làm thế nào để kiểm tra thiết bị của tôi xem có rò rỉ DNS không?

Bạn có thể kiểm tra rò rỉ DNS bằng các dịch vụ trực tuyến như whoer.net, ipleak.net hoặc dnsleaktest.com. Nếu máy chủ DNS khớp với vị trí địa chỉ IP do VPN hoặc proxy của bạn cung cấp, thì việc che giấu đang hoạt động chính xác và các yêu cầu của bạn được bảo mật. Tuy nhiên, nếu danh sách hiển thị máy chủ DNS từ ISP thông thường của bạn, thì các yêu cầu của bạn đang bỏ qua VPN, cho phép ISP của bạn xem các hoạt động của bạn.

Tôi có thể thực hiện các bước nào để ngăn chặn rò rỉ DNS?

Để ngăn chặn rò rỉ DNS, hãy sử dụng proxy hoặc VPN hỗ trợ yêu cầu DNS, thay đổi máy chủ DNS thành các tùy chọn riêng tư hơn (như Cloudflare hoặc Google DNS), cài đặt tiện ích mở rộng chặn WebRTC trong trình duyệt của bạn và cấu hình tường lửa để chặn các yêu cầu DNS không an toàn.

Tôi có thể sử dụng dịch vụ proxy nào để tạo proxy di động của riêng mình trên Android và bảo vệ chống rò rỉ DNS?

iProxy.online** cho phép bạn tạo proxy di động riêng tư trên Android, đảm bảo an ninh và ngăn chặn rò rỉ DNS bằng các máy chủ đáng tin cậy và công nghệ tiên tiến.

- Những nhà cung cấp proxy di động đáng tin cậy

- Cách thiết lập thay đổi địa chỉ IP từ xa qua iProxy.online?

- Làm thế nào để Kiếm tiền với Proxy di động - Hướng dẫn đầy đủ

- Tốc độ của proxy phụ thuộc vào những gì? Có cách nào để tăng tốc độ của nó không?

- Hướng dẫn thiết lập proxy di động trên iProxy.online

- Tất cả về cấu hình .OVPN, UDP, HTTP/3, hỗ trợ QUIQ

- Wi-Fi Split là gì? Làm thế nào nó giúp tăng tốc độ và giảm tiêu thụ lưu lượng?

- Thay thế vân tay hệ điều hành bị passsive trong proxy di động iProxy.online

- Danh sách điện thoại được đề xuất cho iProxy.online

- Làm thế nào để chọn đúng vị trí của máy chủ?